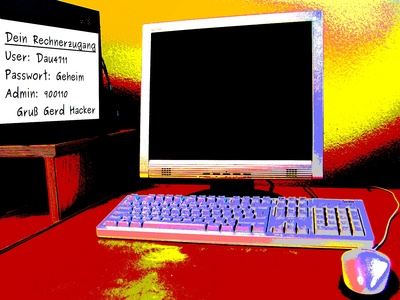

Von Jahr zu Jahr steigen die Sicherheitsanforderungen an IT-Unternehmen, die dafür sorgen müssen, dass sensible Daten vor Hackern, Cyberkriminellen und Spionen geschützt werden. Die Standardmaßnahmen wie Firewalls und Virenscanner reichen bei weitem nicht mehr aus, um die Masse der Angriffe abzuwehren. So ganz nebenbei muss ja auch noch die Hochverfügbarkeit der IT gewährleistet werden. Nutzerindentitäten sind zu schützen und Datenverlust im Internehmen ist zu vermeiden. In der Mai-Ausgabe von TecChannel Compact wurde das Thema IT-Sicherheit behandelt. Sicherheitsanalyse durchführen Zu viel Aktionismus bei dem planlos Sicherheitsmaßnahmen eingerichtet werden ist dabei aber Fehl am Platz, denn es gilt das richtige Maß an IT-Sicherheit zu finden. Der erste Schritt sollte deshalb immer eine genaue Sicherheitsanalyse der vorhandenen IT-Infrastruktur mitsamt Arbeitsprozessen erfolgen. In das Sicherheitskonzept sind auch Aspekte wie Cloud-Services, Social Media und Mobile Computing einzubeziehen. Der zweite Schritt ist Security-Lösungen zu finden die auf die Unternehmens-IT zugeschnitten sind. Hier ist zu beachten, dass die Sicherheitslösungen auf das zuvor definierte Sicherheitslevel sowie das zur Verfügung stehende Budget abgestimmt sind. Wenn das alles beachtet wird, wird der maximale Schutz der IT zum angemessenen Preis erzielt. Ratgeber, Tools und hilfreiche Praxisbeiträge Im TecChannel Compact 05/2014 wurde das Thema IT-Sicherheit ausführlich behandelt. Zentrale Sicherheitsaspekte waren unter anderem Verschlüsselung, sichere E-Mails, Identitätsdiebstahl und Ausfallsicherheit. Es werden aber auch die Themen Mobile- und Cloud-Security behandelt. Kleine und mittlere Unternehmen finden Grundlagenbeiträge über mögliche Sicherheitsrisiken sowie Tools, Ratgeber und Praxisbeiträge. Diese zeigen wie aktuelle Bedrohungen erkannt und eventuelle Angriffe verhindert werden. In der Mai-Ausgabe geht es auch darum, wie Smartphones und Tablets richtig abgesichert werden und was hinter Gratis-Apps steckt. Außerdem sind IOS- und Android-Security auf dem Prüfstand. Bildquelle: © Rudolpho Duba /...

Ansehen